全面揭秘黑客常见攻击套路与企业个人防御实战策略指南深度解析篇

在数字化浪潮席卷全球的今天,网络安全已成为企业运营与个人生活中不可忽视的重要议题。黑客攻击手段不断翻新,从传统的病毒木马到复杂的供应链攻击、勒索软件与社会工程学诈骗,其隐蔽性与破坏性日益增强。本文以“全面揭秘黑客常见攻击套路与企业个人防御实战策略指南深度解析篇”为核心,系统梳理当前黑客攻击的主流模式与技术逻辑,深入剖析攻击链条的关键环节,并结合企业与个人实际应用场景,提出具有可操作性的防御策略与管理建议。文章从攻击类型解析、攻击技术原理、安全管理体系建设以及个人与企业实战防御策略四个方面展开,力求构建一套从认知提升到技术部署、从制度完善到行为规范的全方位防护体系,为读者打造一份兼具理论深度与实践价值的网络安全指南。

一、常见攻击类型

当前黑客攻击呈现出多样化与专业化趋势,其中最常见的包括钓鱼攻击、恶意软件传播与勒索软件入侵。钓鱼攻击通常通过伪装成银行、快递或企业内部邮件,引导受害者点击恶意链接或填写敏感信息,从而窃取账号密码与支付信息。这类攻击依赖人性的疏忽与信任心理,成功率较高。

恶意软件攻击则以病毒、木马、间谍软件等形式存在,通过下载链接、附件或漏洞植入系统。一旦设备被感染,攻击者可以远程控制终端、窃取数据甚至监听通信。尤其是在企业环境中,一台受感染的设备可能成为整个内网沦陷的突破口。

勒索软件近年来尤为猖獗。攻击者通过加密企业服务器或个人电脑中的重要文件,要求支付高额赎金换取解密密钥。许多中小企业由于缺乏备份机制,往往在业务中断与数据丢失的双重压力下被迫妥协。

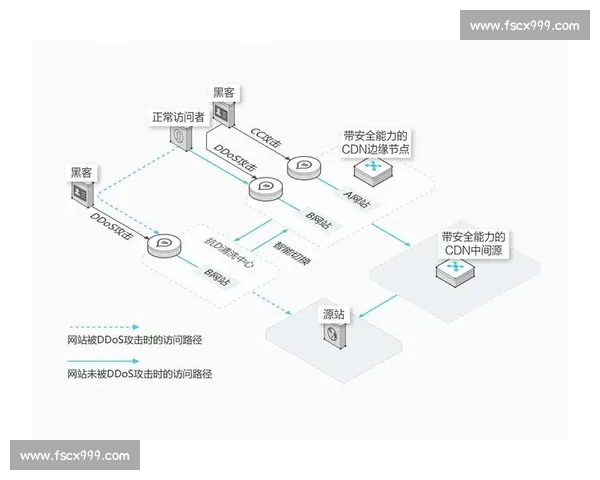

此外,分布式拒绝服务攻击(DDoS)也是常见手段之一。攻击者通过控制大量“僵尸主机”向目标服务器发送海量请求,导致系统瘫痪,严重影响企业在线服务与品牌形象。

二、攻击技术原理

黑客攻击并非偶然行为,而是遵循完整的攻击链条。通常包括信息收集、漏洞扫描、权限获取、横向移动与数据窃取等步骤。信息收集阶段,攻击者会通过公开资料、社交媒体或技术扫描工具了解目标系统结构与人员信息。

在漏洞利用阶段,攻击者会针对系统未打补丁的漏洞或配置错误进行突破。例如利用弱口令、默认密码或未加密接口进入后台管理系统。这一阶段往往依赖自动化工具,大大提升攻击效率。

权限提升与横向移动是攻击深入的关键。黑客在获取初始权限后,会尝试获取管理员权限,并在企业内网中横向扩散,寻找核心数据库或财务系统。一旦核心资产暴露,数据泄露与业务瘫痪风险随之加剧。

在最终阶段,攻击者可能选择窃取数据进行售卖,或植入后门以便长期控制。部分高级持续性威胁(APT)攻击甚至潜伏数月之久,持续监控企业运作动态,具有极高隐蔽性。

三、安全管理体系

有效的网络安全防护离不开完善的安全管理体系建设。首先,企业应建立分级分类的数据管理制度,对核心数据进行加密存储与访问控制,避免敏感信息被随意访问或复制。

其次,完善的权限管理与身份认证机制是基础。采用多因素认证、动态口令及单点登录管理,可以有效降低账号被盗用风险。同时,应定期审查员工权限,避免“权限膨胀”带来的安全隐患。

安全培训与意识提升同样重要。许多攻击源于员工点击钓鱼邮件或使用弱密码。通过定期开展网络安全培训与模拟演练,可以提高员工识别风险的能力,从源头减少人为漏洞。

此外,建立应急响应机制与日志审计制度,可以在安全事件发生时迅速定位问题并采取补救措施。及时的响应往往能够将损失控制在最小范围。

四、实战防御策略

在技术层面,企业应部署防火墙、入侵检测系统与终端安全软件,形成多层次防御体系。通过实时监控网络流量与异常行为,可以在攻击初期及时拦截威胁。

数据备份是抵御勒索软件的重要手段。企业与个人应定期进行离线备份,并确保备份数据与主系统物理隔离。即便系统被加密,也能迅速恢复业务运行。

对于个人用户而言,养成良好的上网习惯同样关键。不随意点击不明链接、不下载来源不明的软件、定期更新系统补丁,都是简单却有效的防护措施。

在企业层面,还应开展渗透测试与安全评估,主动发现系统漏洞。通过模拟攻击场景,可以提前修补薄弱环节,增强整体防御能力。

总结:

网络安全是一场攻防博弈,黑客攻击手段不断升级,而防御体系也必须持续演进。通过深入了解常见攻击类型与技术原理,建立科学完善的安全管理制度,并结合多层次的技术防御措施,企业与个人才能在复杂的网络环境中立于不败之地。

im电竞,im电竞平台,im电竞官网,im电竞平台官网在未来数字化发展进程中,安全不再是附属环节,而是核心竞争力之一。唯有将安全意识融入日常管理与行为习惯之中,构建“技术+制度+意识”三位一体的防护体系,才能真正实现对黑客攻击的全面防御与主动掌控。

发表评论